毎日1.5件以上のサイバー攻撃被害が日本国内で報告されているのが2025年の現実です。アスクルやアサヒグループホールディングスなど名だたる企業でさえ深刻なシステム障害に見舞われ、もはや大きな会社だから安心という時代ではなくなりました。

そんな中、2026年3月に国内から注目の新理論が発表されました。その名も無数鍵多重時変成立点理論。名前だけ聞くとかなり難しそうですが、実はそのコアとなる発想はとてもシンプルです。この記事では、IT初心者の方でもスッキリわかるよう、具体的な例えを使いながら丁寧に解説していきます。

そもそも、今のセキュリティの何が問題なの?

まず現状の話から始めましょう。今のほとんどのシステムは、固定の正解を守るという考え方で設計されています。具体的には、IDやパスワード、暗証番号、固定トークンなどです。

たとえば銀行のATMを思い浮かべてください。カードを入れて、暗証番号を押して、OKなら引き出せる。これは正しい番号を知っているかどうかで判断しているわけです。

この仕組みの弱点は明快です。一度正解が漏れてしまうと、何度でも不正に使われてしまうという点です。フィッシング詐欺でパスワードを盗まれたり、どこかのサービスからデータが流出したりした瞬間、攻撃者はその情報を使い回せてしまいます。

さらに近年はAIの進化により、攻撃側もどんどん賢くなっています。世界のCISO(最高情報セキュリティ責任者)の61%がAIがランサムウェアのリスクを直接的に高めたと認識しているほど、脅威のレベルは急速に上昇しています。固定の正解を守るだけでは、もはや限界が来ているのです。

豆知識:ランサムウェアとは?

ランサム(身代金)とマルウェア(悪意のあるプログラム)を合わせた言葉です。企業のサーバーに侵入してデータを暗号化し、元に戻したければお金を払えと脅迫するサイバー攻撃の一種。2025年上半期だけで日本国内の法人・団体で116件の被害が確認されており、製造業・物流・医療機関など社会インフラを担う業種が特に狙われています。

無数鍵多重時変成立点理論とは何か。まず名前から解読しよう

この理論は、株式会社ポイント機構(東京都渋谷区)と株式会社Kトラスト(愛知県名古屋市)が共同開発した、新しい構造設計型のセキュリティ理論です。現在、一部は特許取得済み、他は特許出願中となっています。

名前を一語ずつ分解すると、内容がぐっとわかりやすくなります。

| 言葉 | 意味 |

|---|---|

| 無数鍵 | 鍵が1つに固定されず、用途や段階に応じて無数に存在し、毎回ランダムに生成される |

| 多重 | チェックや許可のステップが1回ではなく、何段階にも重なっている |

| 時変 | 時間によって条件が変わる。ずっと有効なログイン状態を前提にしない |

| 成立点 | この瞬間・この条件だけなら通してよいと認める一瞬のポイント |

つまり全体をひと言で表すなら、毎回ちがうランダムな鍵を何段階にも使い、条件が揃った一瞬だけ通行を許可するセキュリティの設計思想ということです。

小学生でもわかる宝くじ的なカギのたとえ

少し変わったたとえで考えてみましょう。

従来のパスワード方式は、合い言葉さえ知っていれば、いつでも扉を開けられる仕組みです。合い言葉がりんごだと知られたら、誰でも何度でも入れてしまいます。

それに対してこの理論は、扉の合い言葉が毎回変わり、しかもその場で初めて決まる仕組みをめざしています。しかも、扉を1つ通っても、すぐに次の扉があります。そこでも別のランダムな合い言葉が必要です。さらに通過後は、その合い言葉は即座に消滅します。再利用は不可能です。

攻撃者からすると、答えがどこかに保存されていないわけですから、盗みようがありません。これがこの理論の最大のポイントです。

核心コンセプト:成立を一瞬の例外として扱う

従来のセキュリティは正しい情報を守ることを目的にしていました。しかしこの理論では、守る対象そのものを成立状態(通行が許可されている一瞬)に変えています。成立した瞬間に状態は消え、次の成立は新たな条件で作り直されます。鍵の番号を守るのではなく、通行を許可する状態を制御するという発想の転換です。

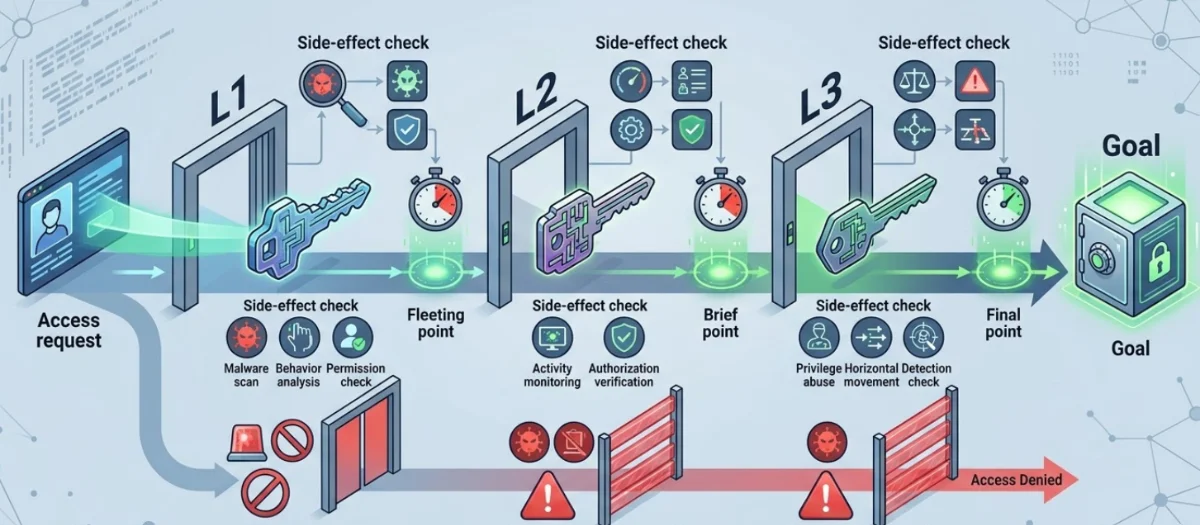

具体的にどう動くの?3段階チェックの流れを見てみよう

この理論では、1回のログインの中に複数の成立点が存在します。たとえばオンラインバンキングで送金する場面を想像してみてください。

まず第1段階として、システムへのアクセスが許可されます。このとき使われる鍵はランダムに生成されたもので、アクセスが終われば即消滅します。次に第2段階として、送金操作そのものの許可が別の鍵で判定されます。ここでも鍵はランダムに生成され、使い捨てです。さらに第3段階として、特権操作や大口送金などには、また別の成立点が設けられます。

そして各段階の間には副作用チェックが行われます。この操作は不審じゃないか変な動きをしていないかを都度確認するわけです。最初のドアを通れても、途中で変な動きをすれば次のドアは開きません。

これは従来方式との根本的な違いです。従来型は入口さえ突破されたら内部は比較的自由に動けましたが、この理論では入口・中継・出口のすべてで成立点が制御されます。

パスワードを覚えなくていいはどういうこと?

この理論のもう一つの特徴として、人がパスワードや暗証番号を記憶して入力することを前提としない、という点があります。

では何を使って本人確認をするのでしょうか。発表資料によると、生体認証や動体認証に加え、端末情報・操作のリズム・環境情報・時刻などを組み合わせて、自動的に成立条件を判定する設計が想定されています。

たとえばスマートフォンで考えると、いつもと同じ場所からアクセスしているか操作のスピードやリズムが本人らしいか端末の状態は通常どおりかといった多数の条件が瞬時に照合されます。そしてすべての条件が揃ったときだけ、一瞬の成立が許可されます。

本人が正解を知っているから通すのではなく、本人らしい状況が成立しているから通すという、セキュリティの前提そのものが変わるわけです。

ゼロトラストとはどう違うの?

セキュリティに少し詳しい方はゼロトラストという概念と何が違うの?と思うかもしれません。

ゼロトラストとは何も信頼しないという考え方で、社内ネットワークの内側にいても毎回認証を求める仕組みです。これは正解はあるが、毎回ちゃんと確認するという方式です。

一方でこの理論は、そもそも固定の正解を用意しない。成立を一瞬だけ許可するという一歩踏み込んだ考え方です。守る対象が秘密情報から成立状態へと変わっている点が大きな違いです。

| 方式 | 正解の有無 | 主な守り方 |

|---|---|---|

| 従来型 | 固定の正解あり | 正解を漏らさないようにする |

| ゼロトラスト | 固定の正解あり | 毎回正解かどうかを厳しく確認する |

| 無数鍵多重時変成立点理論 | 固定の正解なし | 成立する一瞬を制御し、即消滅させる |

侵入されていないことを証明できるという新発想

この理論にはもう一つ、面白い概念があります。それが未成立証明です。

従来のセキュリティでは、不正アクセスの失敗はログとして記録されるだけでした。しかしこの理論では成立しなかった事実を確定した状態として保存する設計が提案されています。

これにより、うちのシステムには侵入されていませんということを、第三者が客観的に検証できる可能性が生まれます。セキュリティの世界ではやられていないことを証明するのは極めて難しい課題でした。それに一石を投じる考え方として、注目されています。

どんな分野で使われることが期待されているの?

発表資料では、この理論の活用が見込まれる分野として、金融・行政・医療・企業システム・重要インフラが挙げられています。さらに、バイタルセキュリティ特許や音解析緊急通報特許との連携により、強要犯罪対策・不正送金防止・車両盗難対策・孤独死対策・災害通知など、社会安全の幅広い分野への応用も想定されています。

また、理論の設計モデルとして防御率99%以上、被害発生確率0.3%以下という数値指標が示されています。ただし、これらはあくまで理論上の設計モデルの値であり、実際の環境での計測値ではないと明記されています。この点は公平に理解しておくことが大切です。

注意点:現時点での情報の扱い方

この理論は2026年3月時点でのプレスリリースや添付資料が主な情報源であり、学術論文や第三者による独立した検証が広く行われた段階ではありません。設計思想として非常に興味深いという段階として理解するのが適切です。今後の実装事例や検証結果に注目していきましょう。

セキュリティの守り方そのものが変わる時代へ

この記事で解説してきた内容を振り返ってみましょう。

今のセキュリティは固定の正解(パスワードなど)を守るという考え方が基本です。しかし一度漏れれば何度でも悪用されるという根本的な脆弱性があり、AI時代においてその限界はさらに露わになっています。

無数鍵多重時変成立点理論は、守るべき正解そのものを作らないという発想の転換を提示しています。毎回ランダムに生成された鍵を何段階にも使い、条件が揃った一瞬だけ成立を許可し、その瞬間が過ぎたら即消滅させる。攻撃者が盗もうとしても、盗む正解がそもそも存在しない構造です。

この考え方が社会に広く実装されれば、パスワードを覚える漏洩に怯えるという日々のストレスから解放される未来が来るかもしれません。セキュリティの歴史における、大きな発想の転換点となるかどうか、引き続き注目していきたいですね。

サイバー攻撃は他人事ではありません。あなたのスマホの中にも、守られるべき個人情報はたくさんあります。この記事をきっかけに、身のまわりのセキュリティについて少し意識を向けてみてはいかがでしょうか。

コメント